2022年9月勒索软件态势分析

- 2022-10-14 17:23:06

勒索软件传播至今,360反勒索服务已累计接收到上万勒索软件感染求助。随着新型勒索软件的快速蔓延,企业数据泄露风险不断上升,勒索金额在数百万到近亿美元的勒索案件不断出现。勒索软件给企业和个人带来的影响范围越来越广,危害性也越来越大。360安全大脑针对勒索软件进行了全方位的监测与防御,为需要帮助的用户提供360反勒索服务。

2022年8月,全球新增的活跃勒索软件家族有: Ballacks、BlackBit、DoyUK、Royal、z6wkg、Sparta等家族。其中z6wkg与Sparta均为双重勒索勒索软件家族;Ballacks勒索软件是VoidCrypt勒索软件家族的最新变种;Royal勒索软件虽然声称采用双重勒索模式运营,但尚未发现其拥有数据泄露站点,该家族是一个不招募附属机构的独立运作团体,通常勒索赎金价格在25万美元到200万美元之间。

以下是本月最值得关注热点:

一、 Lockbit勒索软件编译器遭“愤怒的开发者”在线泄露

二、 MSSQL服务器被TargetCompany勒索软件攻陷

三、 Cisco确认阎罗王勒索软件泄露了其被盗的公司数据

基于对360反勒索数据的分析研判,360政企安全集团高级威胁研究分析中心(CCTGA勒索软件防范应对工作组成员)发布本报告。

感染数据分析

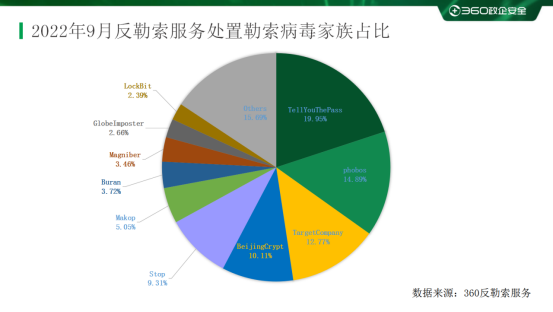

针对本月勒索软件受害者所中勒索软件家族进行统计,TellYouThePass家族占比19.95%居首位,其次是占比14.89%的phobos,TargetCompany(Mallox)家族以12.77%位居第三。

TellYouThePass虽然在本月没有继续大规模发起攻击,但是之前的中招反馈仍持续一段时间。

Phobos做为国内老牌勒索家族,流行热度一直比较高,主要通过暴破远程桌面传播。

LockBit勒索软件因招募大量附属机构,因此其攻击目标广泛,在国内不止针对中大型企业发起双重勒索攻击,还会对小型企业发起纯勒索攻击。

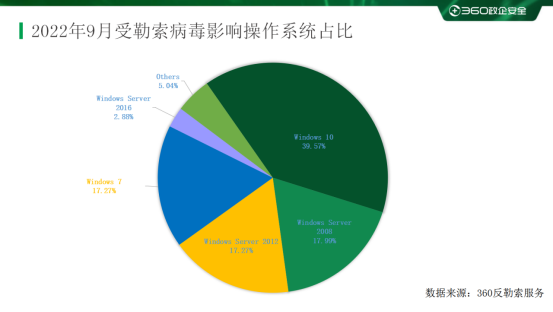

对本月受害者所使用的操作系统进行统计,位居前三的是:Windows 10、Windows Server 2008以及Windows Server 2012。

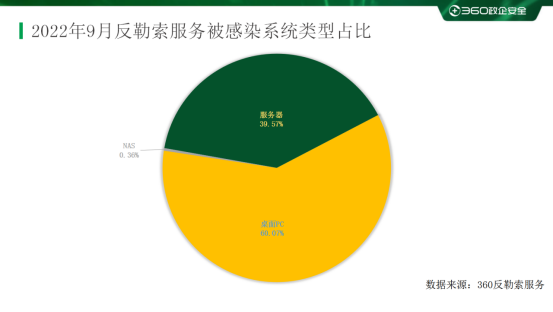

2022年9月被感染的系统中桌面系统和服务器系统占比显示,受攻击的系统类型仍以桌面系统为主。

勒索软件疫情分析

Lockbit勒索软件编译器遭“愤怒的开发者”在线泄露

LockBit勒索软件遭到破坏,据称该团伙最新生成被心怀不满的内部开发人员泄露了。

今年6月,LockBit勒索软件发布了他们的3.0版加密器,代号为LockBit Black,目前已经经过了两个月的测试。

而该版本勒索加密器则承诺“让勒索软件再次伟大”。其中添加新的反分析功能、勒索软件漏洞赏金计划和新的勒索方法。

然而,目前有两个Twitter账号在Twitter上泄露了LockBit 3.0主程序的生成器。据称,泄密者是Lockbit勒索软件小组雇用的程序员,他们对Lockbit的领导层感到不满,于是决定泄露了该程序的生成器。

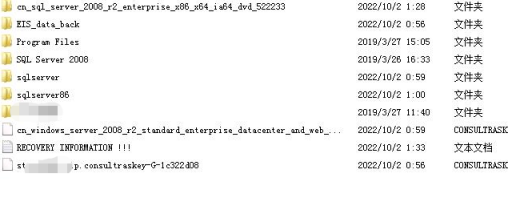

MSSQL服务器被TargetCompany勒索软件攻陷

研究人员称,在新一波TargetCompany(Mallox)勒索软件攻击中,易受攻击的Microsoft SQL服务器正成为攻击目标。

安全研究人员表示,TargetCompany(Mallox)是目前主流的勒索软件之一,该家族过去被称为“Mallox”,着是由于被其加密的文件会被添加“.Mallox”作为新扩展名而得名。此外,该勒索软件也可能与二月份发现的“TargetCompany”勒索软件同族。

勒索软件感染始于被攻击机器上的MS-SQL主程序通过cmd.exe和powershell.exe命令行来下载.NET文件。这让攻击者可以利用有效载荷获取其他恶意软件(包括加密器),生成并运行终止特定进程和服务的BAT文件。

接下来,勒索软件载荷将自己注入AppLaunch.exe——一个合法的Windows进程中,并尝试删除名为Raccine的开源勒索软件免疫注册表项。

此外,恶意软件会停用数据库恢复功能并终止数据库相关进程,使其内容可用于加密。

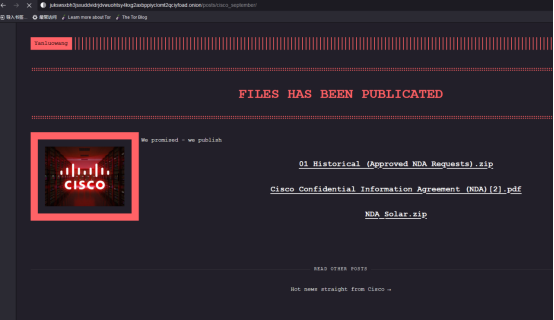

Cisco确认阎罗王勒索软件泄露了其被盗的公司数据

Cisco已证实,“阎罗王”勒索软件团伙昨天泄露的数据是其在5月的网络攻击中从该公司网络窃取的。但Cisco同时表示,泄漏不会改变该事件对业务没有影响的初步评估。

此前,在八月份的一份报告中,Cisco曾承认黑客入侵了其一名员工的VPN帐户后导致其网络被“阎罗王”勒索软件破坏。但被盗数据均为来自员工Box文件夹的非敏感文件,并且在“阎罗王”勒索软件开始加密系统之前就已经遏制了攻击。

而“阎罗王”勒索软件方面则声称并非如此——但并没有提供任何明确的证据,只分享了一个屏幕截图来表现其对似乎是开发系统的平台具有访问权限。

黑客信息披露

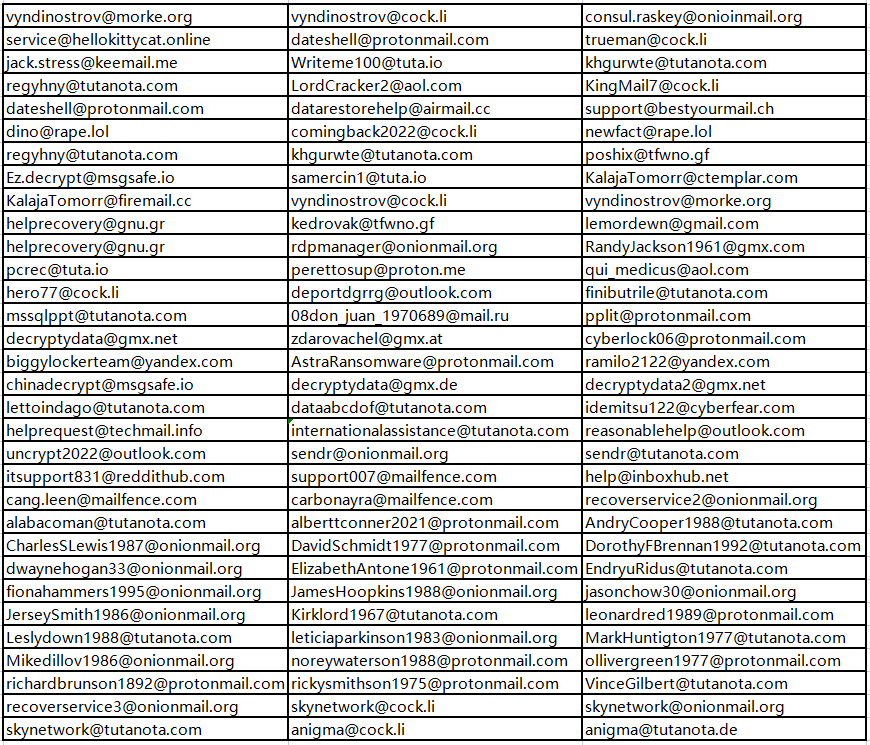

以下是本月收集到的黑客邮箱信息:

表格1. 黑客邮箱

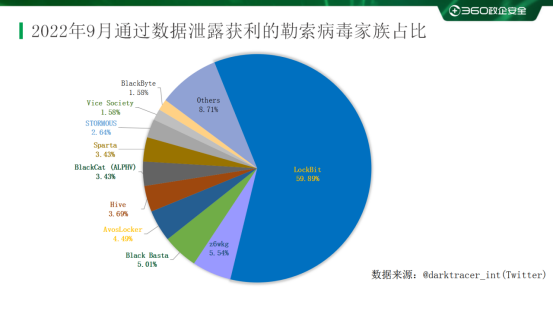

当前,通过双重勒索或多重勒索模式获利的勒索软件家族越来越多,勒索软件所带来的数据泄露的风险也越来越大。以下是本月通过数据泄露获利的勒索软件家族占比,该数据仅为未能第一时间缴纳赎金或拒缴纳赎金部分(已经支付赎金的企业或个人,可能不会出现在这个清单中)。

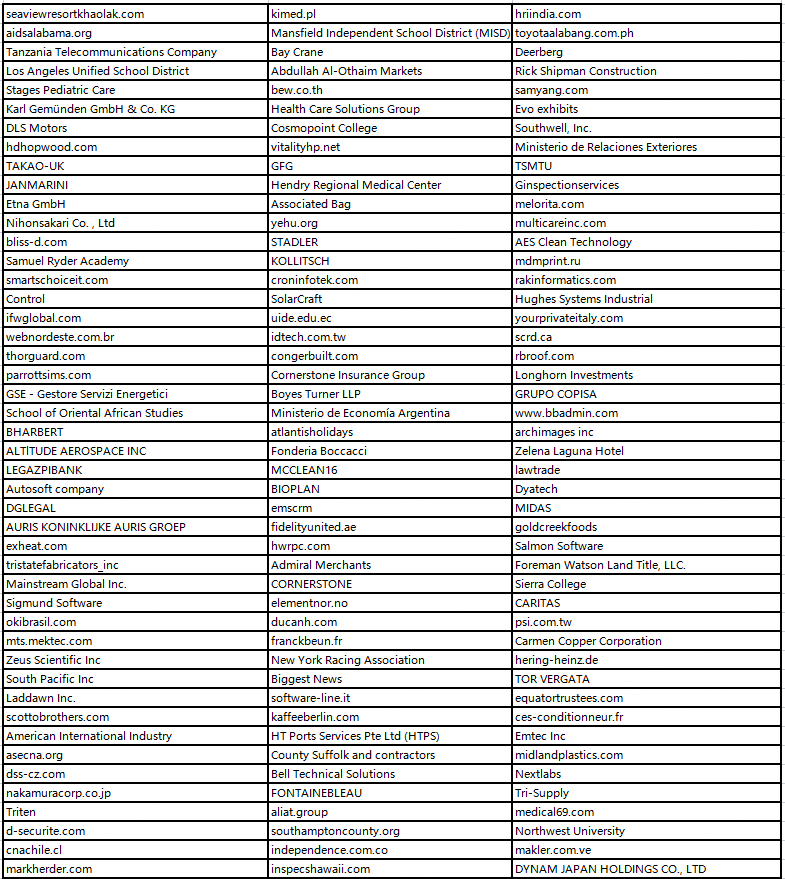

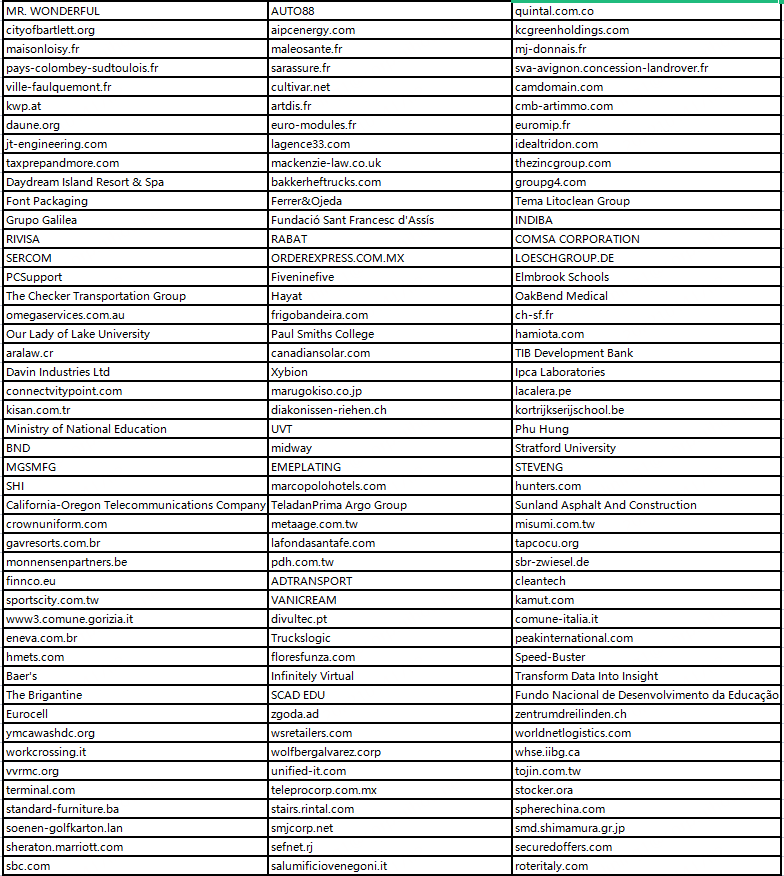

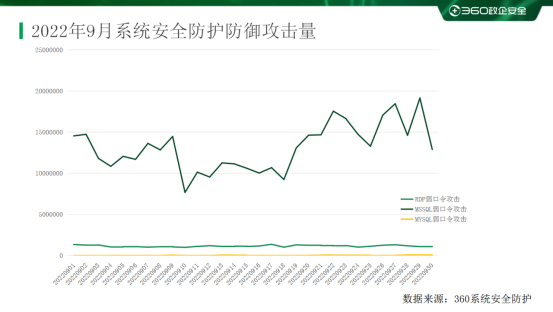

以下是本月被双重勒索软件家族攻击的企业或个人。若未发现被数据存在泄露风险的企业或个人也请第一时间自查,做好数据已被泄露准备,采取补救措施。

本月总共有379个组织/企业遭遇勒索攻击,其中包含中国14个组织/企业在本月遭遇了双重勒索/多重勒索。

表格2. 受害组织/企业

系统安全防护数据分析

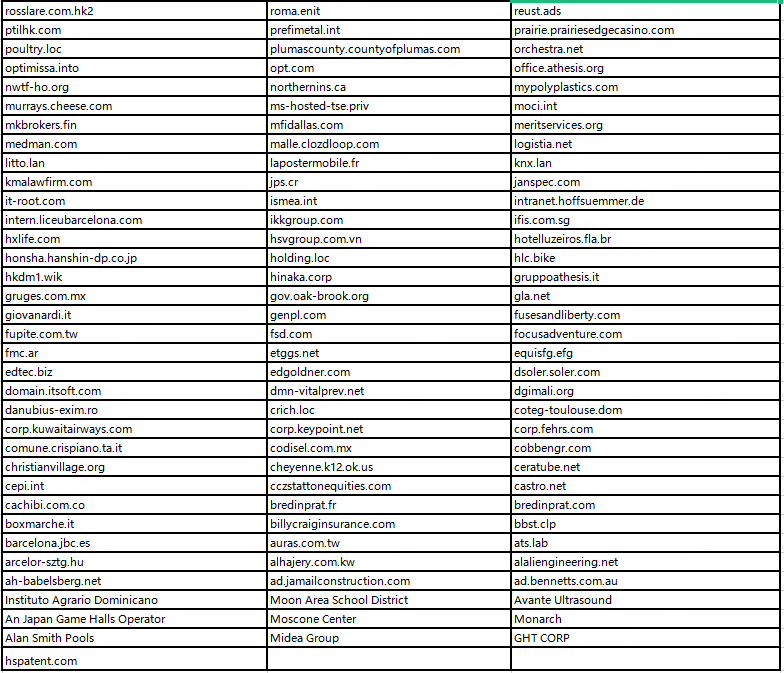

360系统安全产品,针对服务器进行全量下发系系统安全防护功能,针对非服务器版本的系统仅在发现被攻击时才下发防护。在本月被攻击的系统版本中,排行前三的依次为Windows Server 2008 、Windows 7以及Windows Server 2003。

对2022年9月被攻击系统所属地域统计发现,与之前几个月采集到的数据进行对比,地区排名和占比变化均不大。数字经济发达地区仍是攻击的主要对象。

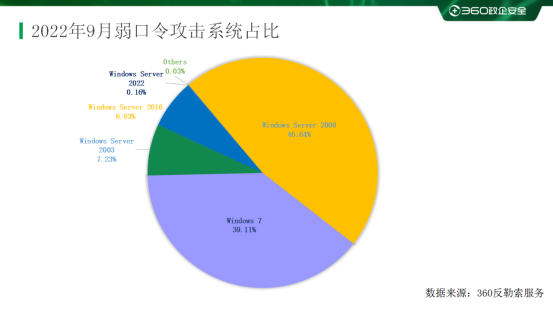

通过观察2022年9月弱口令攻击态势发现,RDP弱口令攻击、MYSQL弱口令攻击和MSSQL弱口令攻击整体无较大波动。

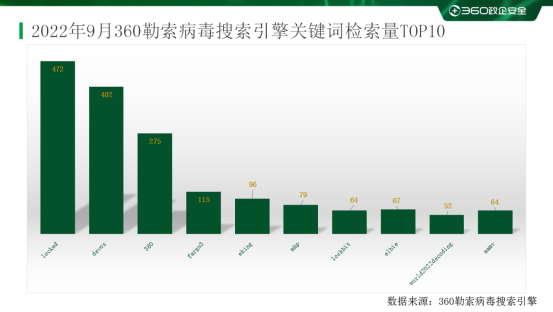

勒索软件关键词

以下是本月上榜活跃勒索软件关键词统计,数据来自360勒索软件搜索引擎。

l locked:属于TellYouThePass勒索软件家族,由于被加密文件后缀会被修改为locked而成为关键词。该家族主要通过各种软件漏洞、系统漏洞进行传播。

l devos:该后缀有三种情况,均因被加密文件后缀会被修改为devos而成为关键词。但本月活跃的是phobos勒索软件家族,该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l 360:属于BeijngCrypt勒索软件家族,由于被加密文件后缀会被修改为360而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面口令成功后手动投毒,本月新增通过数据库弱口令攻击进行传播。

l fargo3:属于TargetCompany(Mallox)勒索软件家族,由于被加密文件后缀会被修改为fargo3。该家族传播渠道有多个,包括匿隐僵尸网络、横向渗透以及数据库弱口令爆破和远程桌面弱口令爆破。

l eking:属于phobos勒索软件家族,由于被加密文件后缀会被修改为eking而成为关键词。该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l mkp:属于Makop勒索软件家族,由于被加密文件后缀会被修改为mkp而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l Lockbit:属于LockBit勒索软件家族,早期被该家族加密的文件扩展名会被修改为lockbit,但从LockBit3.0版本后,扩展名采用随机字符串,同时其文件名也将被修改。由于LockBit家族是一个非常庞大的团伙,招募了大量附属机构, 因此其传播方式通常无固定的渠道,不仅限于远程桌面爆破、数据库弱口令攻击、漏洞利用、钓鱼邮件等均可作为该家族的传播渠道。

l elbie: 同eking。

l world2022decoding:属于Honest勒索软件家族,由于被加密文件后缀会被修改为world2022decoding而成为关键词。该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l aamv:属于Stop勒索软件家族,由于被加密文件后缀会被修改为aamv而成为关键词。该家族主要传播方式为:通过伪装成破解软件或者激活攻击,诱导用户下载运行。

解密大师

从解密大师本月解密数据看,解密量最大的是GandCrab,其次是Sodinokibi。使用解密大师解密文件的用户数量最高的是被Stop家族加密的设备,其次是被CryptoJoker家族加密的设备。

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360安全云盘

360安全云盘 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救助

勒索病毒救助 急救盘

急救盘 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360换机助手

360换机助手 360清理大师Win10

360清理大师Win10 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360贷款神器

360贷款神器 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 安全换机

安全换机 360帮帮

360帮帮 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360互助

360互助 信贷管家

信贷管家 360摄像机云台AI版

360摄像机云台AI版 360摄像机小水滴AI版

360摄像机小水滴AI版 360摄像机云台变焦版

360摄像机云台变焦版 360可视门铃

360可视门铃 360摄像机云台1080p

360摄像机云台1080p 家庭防火墙V5S增强版

家庭防火墙V5S增强版 家庭防火墙5Pro

家庭防火墙5Pro 家庭防火墙5SV2

家庭防火墙5SV2 家庭防火墙路由器5C

家庭防火墙路由器5C 360儿童手表S1

360儿童手表S1 360儿童手表8X

360儿童手表8X 360儿童手表P1

360儿童手表P1 360儿童手表SE5

360儿童手表SE5 360智能健康手表

360智能健康手表 行车记录仪M310

行车记录仪M310 行车记录仪K600

行车记录仪K600 行车记录仪G380

行车记录仪G380 360行车记录仪G600

360行车记录仪G600 儿童安全座椅

儿童安全座椅 360扫地机器人X90

360扫地机器人X90 360扫地机器人T90

360扫地机器人T90 360扫地机器人S7

360扫地机器人S7 360扫地机器人S6

360扫地机器人S6 360扫地机器人S5

360扫地机器人S5

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 急救盘

急救盘 勒索病毒救助

勒索病毒救助 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 手机急救箱

手机急救箱 360加固保

360加固保 360贷款神器

360贷款神器 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 一键root

一键root 安全换机

安全换机 360帮帮

360帮帮 信用卫士

信用卫士 清理大师

清理大师 省电王

省电王 360商城

360商城 流量卫士

流量卫士 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360手机N7

360手机N7 360手机N6

Pro

360手机N6

Pro 360手机vizza

360手机vizza 360手机N5S

360手机N5S 360儿童手表6C

360儿童手表6C 360儿童手表6W

360儿童手表6W 360儿童手表SE2代

360儿童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360摄像机大众版

360摄像机大众版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360儿童机器人

360儿童机器人 外设产品

外设产品 影音娱乐

影音娱乐 平板电脑

平板电脑 二手手机

二手手机 二代 美猴王版

二代 美猴王版 二代

美猴王领航版

二代

美猴王领航版 标准升级版

标准升级版 后视镜版

后视镜版 车载电器

车载电器

京公网安备 11000002000006号

京公网安备 11000002000006号