这年头病毒木马都有“证书”了,目前已劫持上千个网址

一:木马概述

近日,360安全中心拦截到一个利用AdGuard Wfp白驱动下发浏览劫持规则篡改用户浏览器的木马,我们将其命名为“NpfIkms”木马。分析后发现,“NpfIkms”主要是一种系统激活类恶意软件释放,以劫持用户浏览器流量牟利为目的。但“NpfIkms”跟其他"流量劫持"类木马不同的是,该木马在劫持流量同时还会阻断安全软件联网,导致安全软件无法正常的查杀和升级。分析显示,目前"360安全中心"已率先拦截查杀“NpfIkms”木马。

二:木马分析

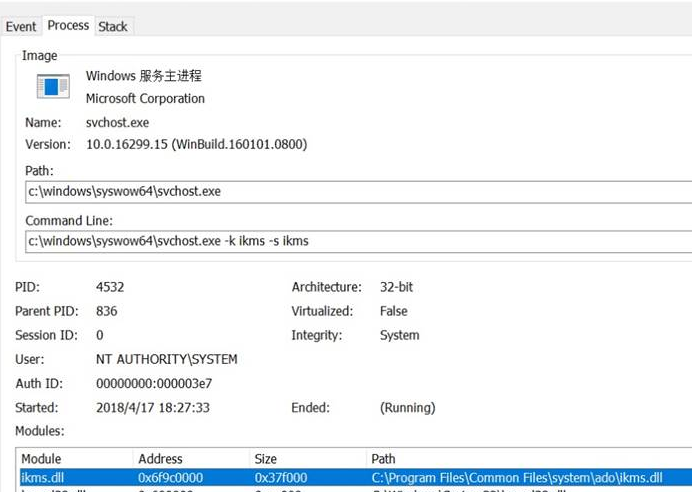

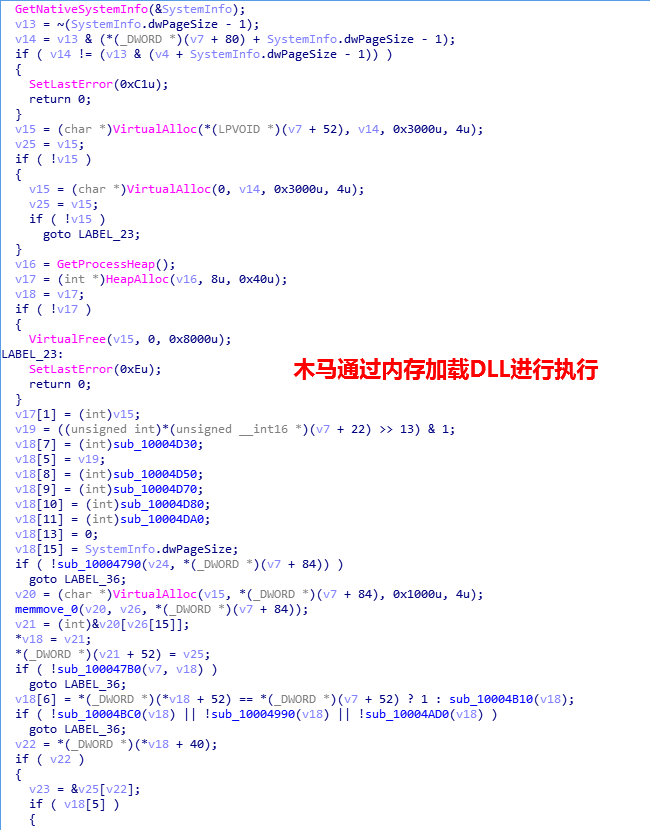

根据360安全专家的分析结果,该木马会禁止安全软件联网以防止自身被查杀,并且还会篡改系统根证书,以此劫持各种返利网站流量来获取回报。“NpfIkms”木马会伪装在系统激活器中,运行后该木马释放ikms.dll文件并注册服务启动,这个DLL是宿主程序,运行后会创建两个线程,进行内存加载运行核心木马功能IMain.dll(调用导出函数:dowork)和盗版激活程序KmsCore.dll。

IMain.dll内存加载执行后会进行一系列木马功能的操作,还会进行内存加载白利用AdguardNetLib.dll并加载Adguard驱动,劫持功能详情如下:木马通过云端更新劫持配置,目前已劫持1010个网址,其中包括各种导航站(hao123、2345、sogou等)、购物网站(taobao、JD、dangdang、vip、amazon、vmall等)、下载站(QQ浏览器等)等,劫持后木马将推广ID修改成自己的推广ID,来获取返利回报,只要有流量推广,都会成为木马的劫持目标。

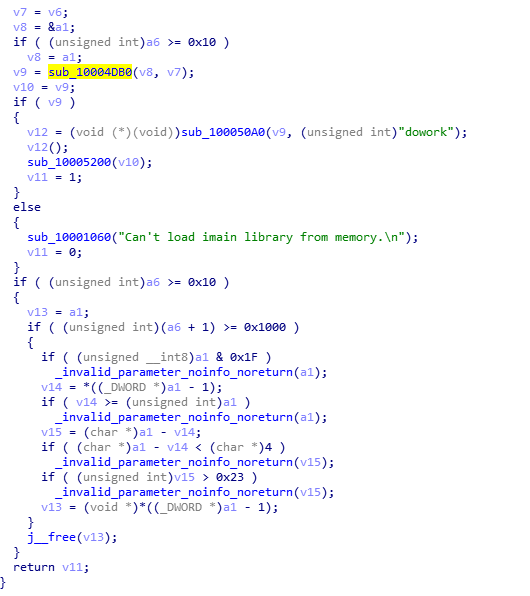

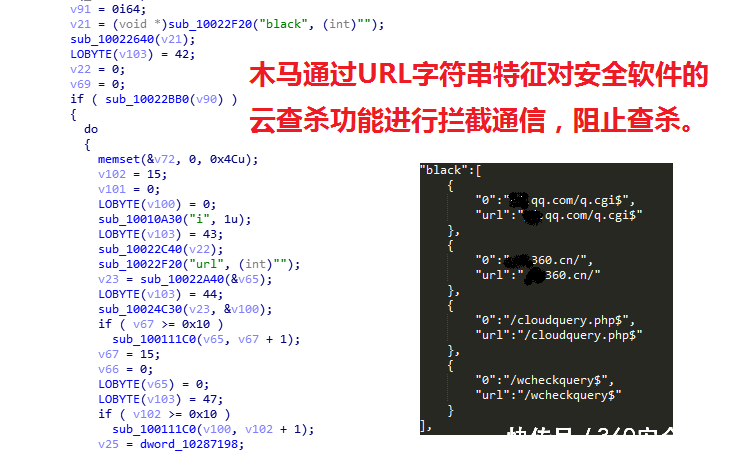

木马通过URL字符串特征对安全软件的云查杀功能进行拦截通信,阻止自身被安全软件查杀。

木马还对列表中的指定进程禁止联网,来阻止安全软件更新和查杀。

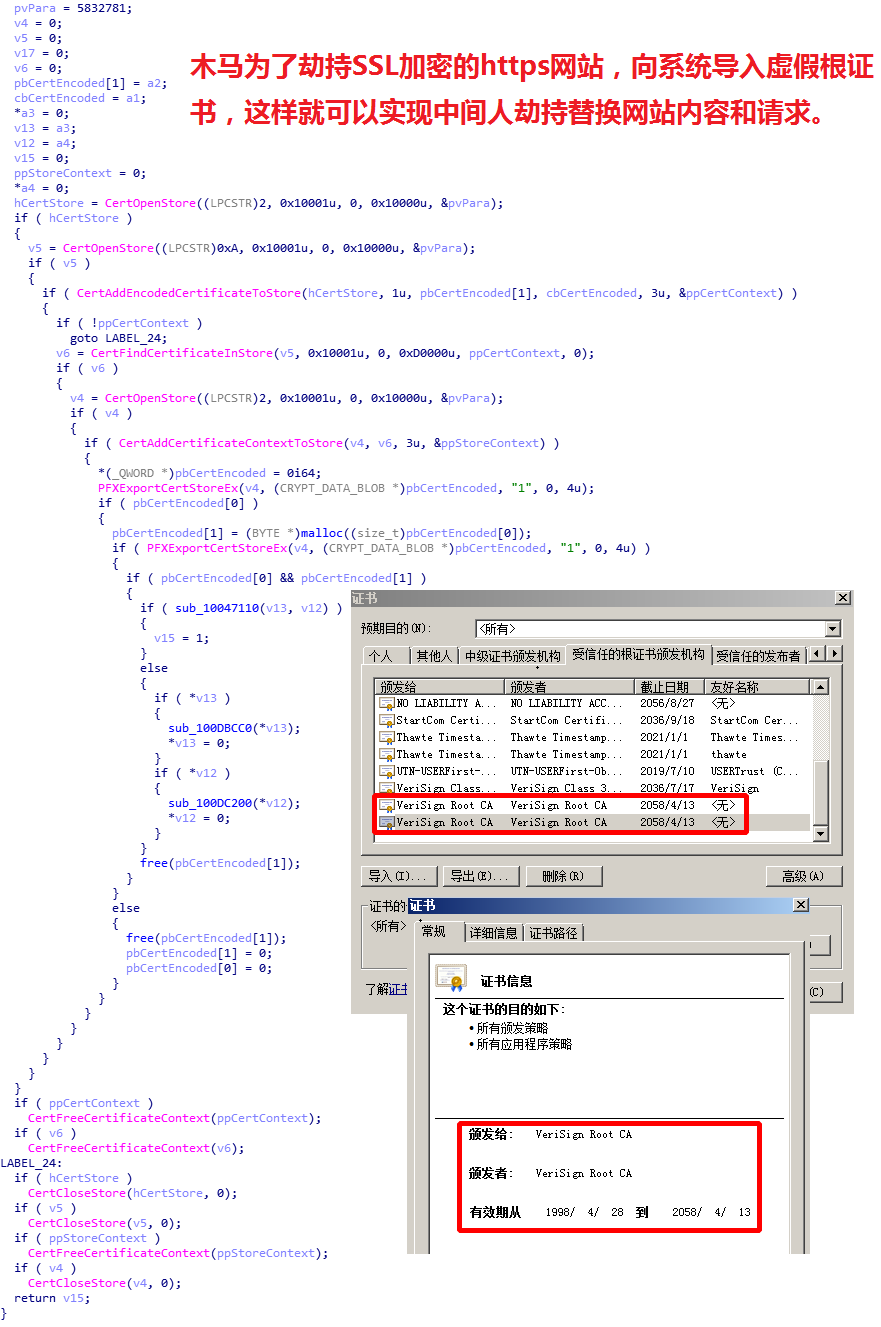

木马为了可以劫持SSL加密的https网站,向系统导入虚假的根证书,这样就可以实现中间人劫持替换SSL加密的网站内容和请求。

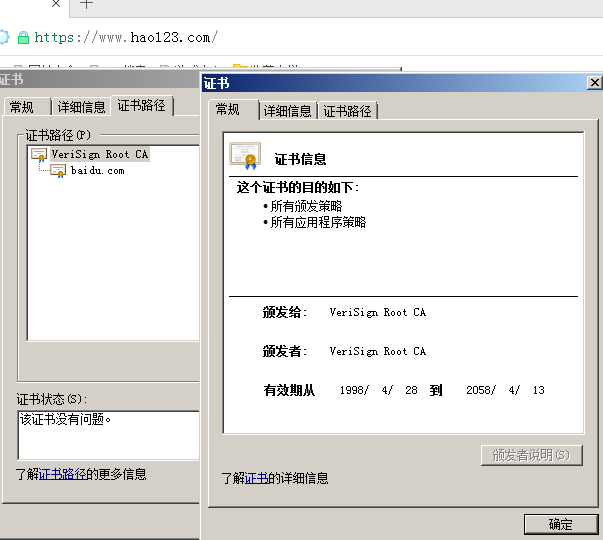

添加本地虚假根证书后,使用浏览器访问被劫持的hao123页面,可以看到hao123的根证书已经被篡改,并且不会出现证书异常提醒,危害巨大。

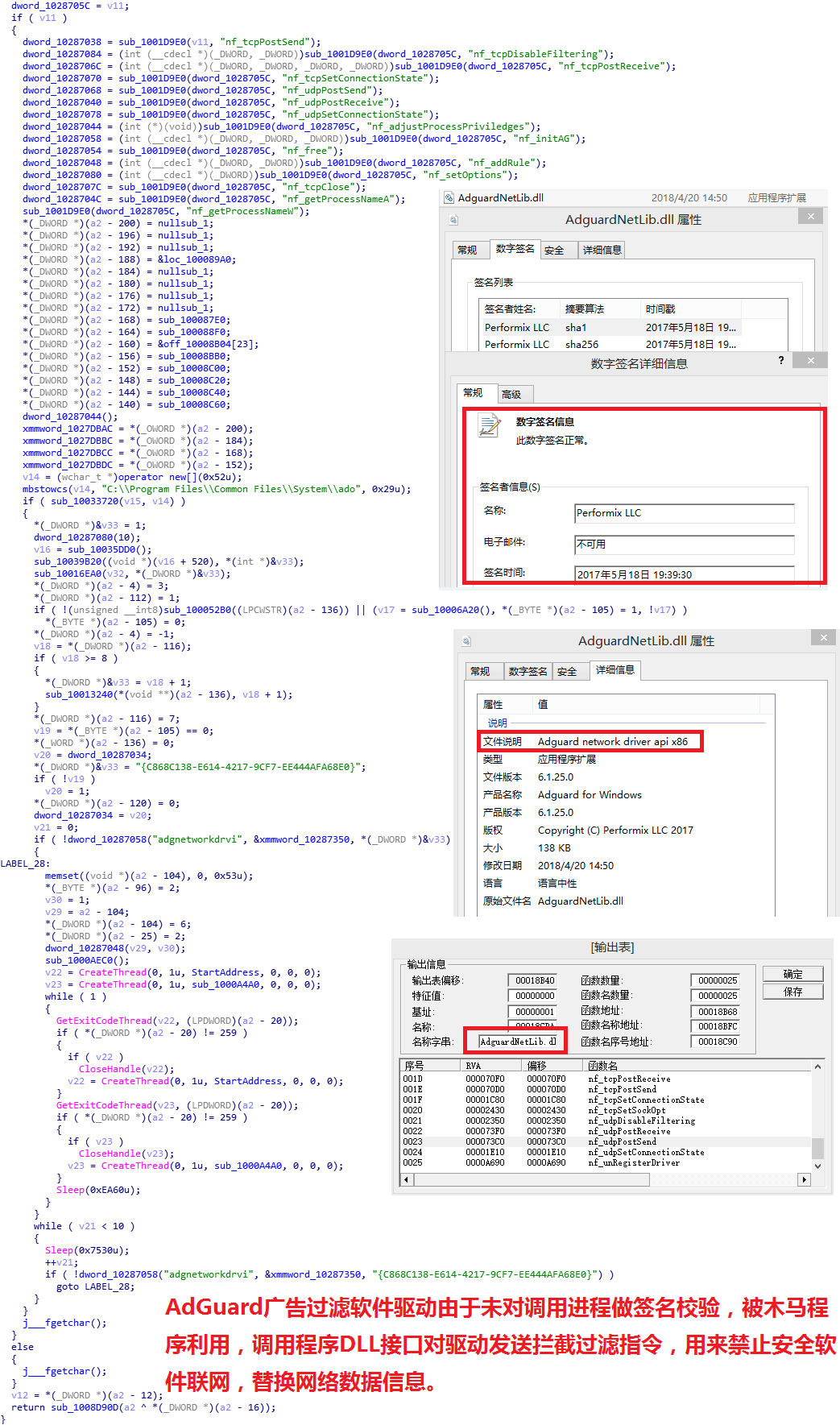

木马之所以有这么完善的网络过滤拦截功能,完全“归功”于广告拦截软件AdGuard,AdGuard使用驱动对网络流量进行过滤清洗,来阻止流量中的广告,由于AdGuard自身驱动未校验调用者合法性,而产生的漏洞,导致任何程序都可以对其发送拦截替换等指令,木马恰恰抓住这个机会,进行滥用。

三:360安全提醒

各类系统激活类工具一直以来都是导航站、电商站劫持木马的主要传播途径,建议网友在使用激活类工具时候,尤其要注意以下几点:

1、建议网友尽量使用原版本操作系统,安装操作系统需要使用正规渠道。

2、如果一定要使用激活工具,使用下载前应先使用各类安全软件扫描,确保软件安全。

3、最后安装一款靠谱的安全软件将事半功倍,360安全卫士可以拦截各类激活类木马运行,拦截流量劫持驱动加载。

360安全卫士

360安全卫士 360安全卫士极速版

360安全卫士极速版 360企业安全云

360企业安全云 360杀毒

360杀毒 360反勒索服务

360反勒索服务 360安全浏览器

360安全浏览器 360极速浏览器X 64位

360极速浏览器X 64位 360安全云盘

360安全云盘 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救灾版

勒索病毒救灾版 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 桌面助手

桌面助手 苏打办公

苏打办公 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360壁纸

360壁纸 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 安全客

安全客 360极速浏览器

360极速浏览器 手机助手

手机助手 安全换机

安全换机 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360保险

360保险 360可视门铃5Pro

360可视门铃5Pro 360小水滴5C

360小水滴5C 360摄像机云台7P

360摄像机云台7P 3C云台电池版

3C云台电池版 云台变焦版1080P

云台变焦版1080P WiFi6 路由器V6G

WiFi6 路由器V6G WiFi6 全屋路由V6

WiFi6 全屋路由V6 家庭防火墙路由器V5X

家庭防火墙路由器V5X 路由器V5M

路由器V5M 360 随身WiFi 3

360 随身WiFi 3 360儿童手表9X

360儿童手表9X 360 儿童手表8XS

360 儿童手表8XS 360 儿童手表Kido S2

360 儿童手表Kido S2 360 儿童手表Kido B2

360 儿童手表Kido B2 360 智能健康手表

360 智能健康手表 行车记录仪G300 3K

行车记录仪G300 3K 行车记录仪K980 4K

行车记录仪K980 4K 行车记录仪G600

行车记录仪G600 行车记录仪G380

行车记录仪G380 360车载充气泵Q3

360车载充气泵Q3 360手持洗地机F100

360手持洗地机F100 扫地机器人X100 MAX

扫地机器人X100 MAX S8 Plus集尘版

S8 Plus集尘版 扫地机器人X95礼盒版

扫地机器人X95礼盒版 运动蓝牙耳机SNE1

运动蓝牙耳机SNE1

京公网安备 11000002002063号

京公网安备 11000002002063号